Smartphone kami dan perangkat lain mengumpulkan dan kemudian mengirimkan sejumlah besar data tentang kami ke lusinan, mungkin ratusan, dari perusahaan pihak ketiga setiap hari. Ini termasuk informasi lokasi kami, dan pasar untuk informasi tersebut sangat besar. Cukup alami, pembelian dan penjualan berlangsung tanpa sepengetahuan kami, menciptakan risiko yang tidak jelas bagi privasi kami.

Yang terbaru hack Data Lokasi Pialang Analisis Gravy dengan jelas menggambarkan potensi jebakan dari praktik -praktik tersebut. Posting ini menganalisis bagaimana pialang data beroperasi, dan apa yang bisa terjadi jika informasi yang mereka kumpulkan kebocoran. Kami juga memberikan tips tentang apa yang dapat Anda lakukan untuk melindungi data lokasi Anda.

Apa lokasi broker data

Pialang data adalah perusahaan yang mengumpulkan, memproses, dan menjual informasi tentang pengguna. Mereka mendapatkan informasi ini dari aplikasi seluler, jaringan iklan online, sistem analisis online, operator telekomunikasi, dan sejumlah sumber lain dari perangkat rumah pintar hingga mobil.

Secara teori, data ini hanya dikumpulkan untuk analitik dan iklan yang ditargetkan. Namun, dalam praktiknya, seringkali tidak ada batasan penggunaan, dan tampaknya siapa pun dapat membelinya. Jadi, di luar sana di dunia nyata, data Anda dapat digunakan untuk hampir semua tujuan. Misalnya, penyelidikan tahun lalu mengungkapkan bahwa pialang data komersial – langsung atau melalui perantara – bahkan dapat melayani lembaga intelijen pemerintah.

Pialang data mengumpulkan semua jenis informasi pengguna, di mana salah satu kategori paling penting dan sensitif adalah data lokasi. Bahkan, pada kenyataannya, bahwa selain broker data yang lebih umum, ada perusahaan yang fokus pada hal itu secara khusus.

Itu adalah broker data-data-organisasi yang berspesialisasi dalam mengumpulkan dan menjual informasi tentang lokasi pengguna. Salah satu pemain utama di segmen ini adalah perusahaan pelacakan lokasi AS Gravy Analytics, yang gabungan dengan Norwegia UnaCast pada tahun 2023.

Kebocoran data analitik saus

Pada Januari 2025, berita memecah kebocoran data di Gravy Analytics. Pada awalnya terbatas Laporan tidak resmi Berdasarkan posting yang muncul di forum peretas berbahasa Rusia pribadi. Poster yang diklaim telah meretas analitik saus dan mencuri data lokasi jutaan pengguna, memberikan tangkapan layar dari Data Trove sebagai bukti.

Tidak lama sebelumnya Konfirmasi Resmi datang. Di bawah hukum Norwegia, orang tua Analytics Gravy, UnaCast, secara hukum diharuskan untuk memberi tahu regulator nasional.

Perusahaan penyataan melaporkan bahwa pada tanggal 4 Januari, seorang individu yang tidak sah memperoleh akses ke lingkungan penyimpanan cloud AWS Analytics “” melalui kunci akses yang disalahgunakan “. Penyusup “memperoleh file tertentu, yang dapat berisi data pribadi”.

Analisis analisis kuah data bocor

Analitik UNACAST dan saus tidak terburu -buru untuk menentukan data apa yang bisa dikompromikan. Namun, dalam beberapa hari, seorang peneliti keamanan independen menerbitkan mereka sendiri secara mendalam analisa dari informasi bocor berdasarkan sampel data curian yang dapat mereka peroleh.

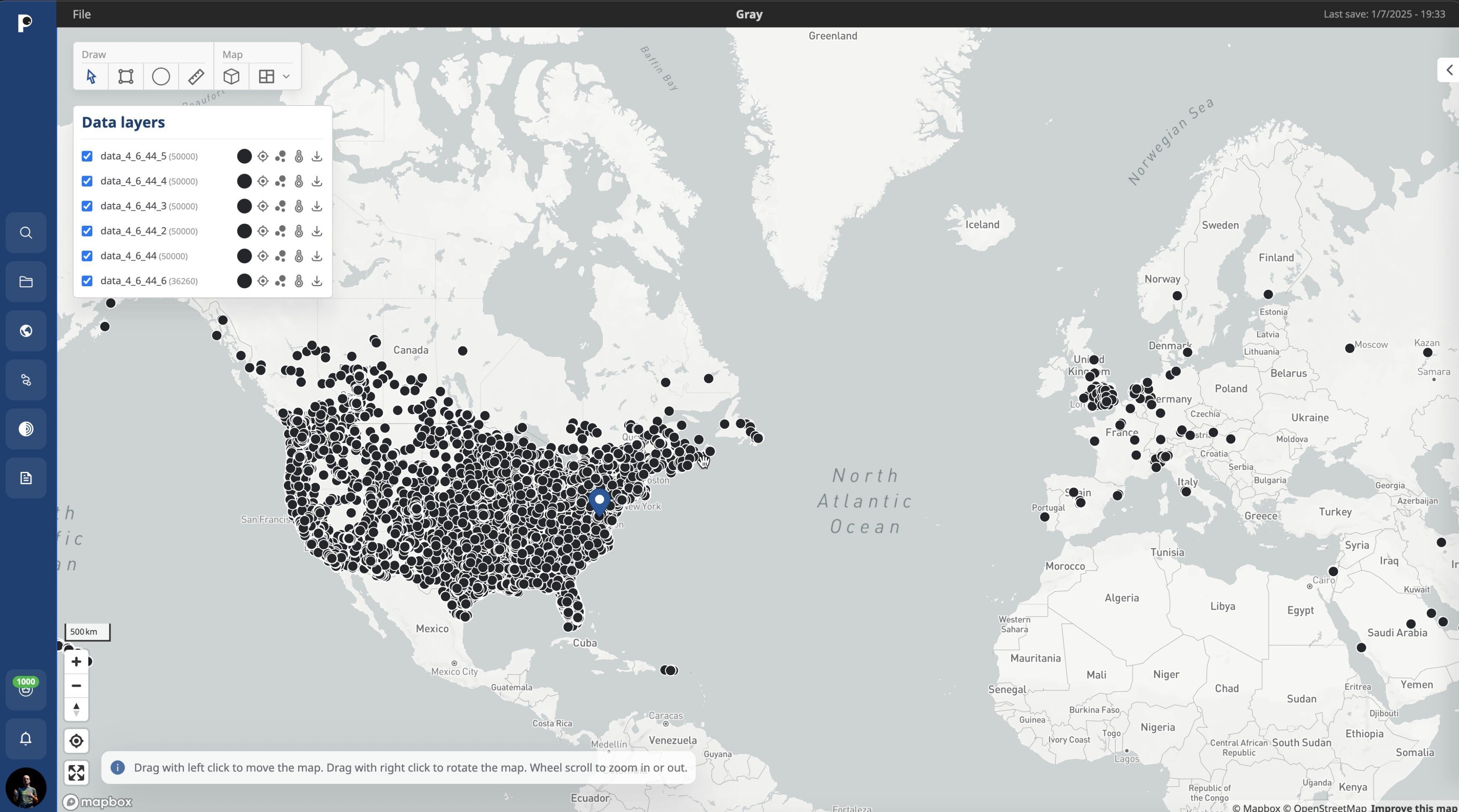

The Gravy Analytics Leak termasuk data lokasi pengguna di seluruh dunia. Sumber

Ternyata Hack Analytics Gravy memang membocorkan satu set data lokasi raksasa pengguna di seluruh dunia – dari Rusia ke Amerika Serikat. Fragmen yang dianalisis oleh peneliti berukuran 1,4GB, dan terdiri dari sekitar 30 juta catatan – sebagian besar dikumpulkan pada hari -hari pertama Januari 2025. Sementara itu, peretas mengklaim database yang dicuri adalah 10TB, artinya berpotensi mengandung lebih dari 200 miliar catatan. Lai

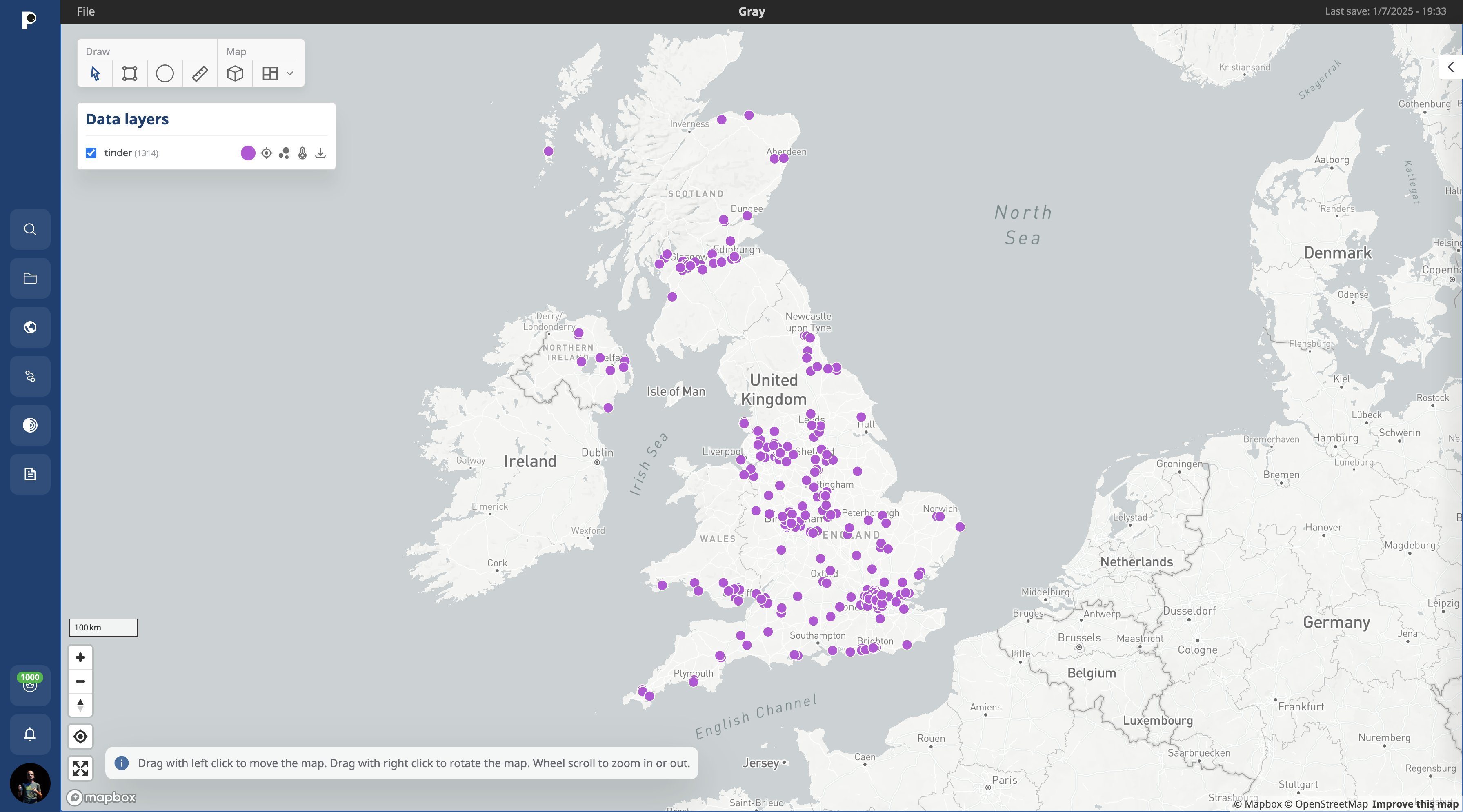

Data ini dikumpulkan oleh aplikasi seluler dan diakuisisi oleh Gravy Analytics untuk dikumpulkan dan kemudian dijual kepada klien. Seperti yang ditunjukkan oleh analisis kebocoran, daftar aplikasi yang digunakan untuk mengumpulkan data lokasi berjalan ke ribuan. Misalnya, sampel yang diteliti berisi data yang dikumpulkan dari 3455 Aplikasi Android – termasuk aplikasi kencan.

Data lokasi pengguna Tinder yang berbasis di Inggris adalah contoh dari apa yang dapat ditemukan dalam data yang bocor dari Gravy Analytics. Sumber

Melacak dan deanonimisasi pengguna dengan data kebocoran Gravy Analytics

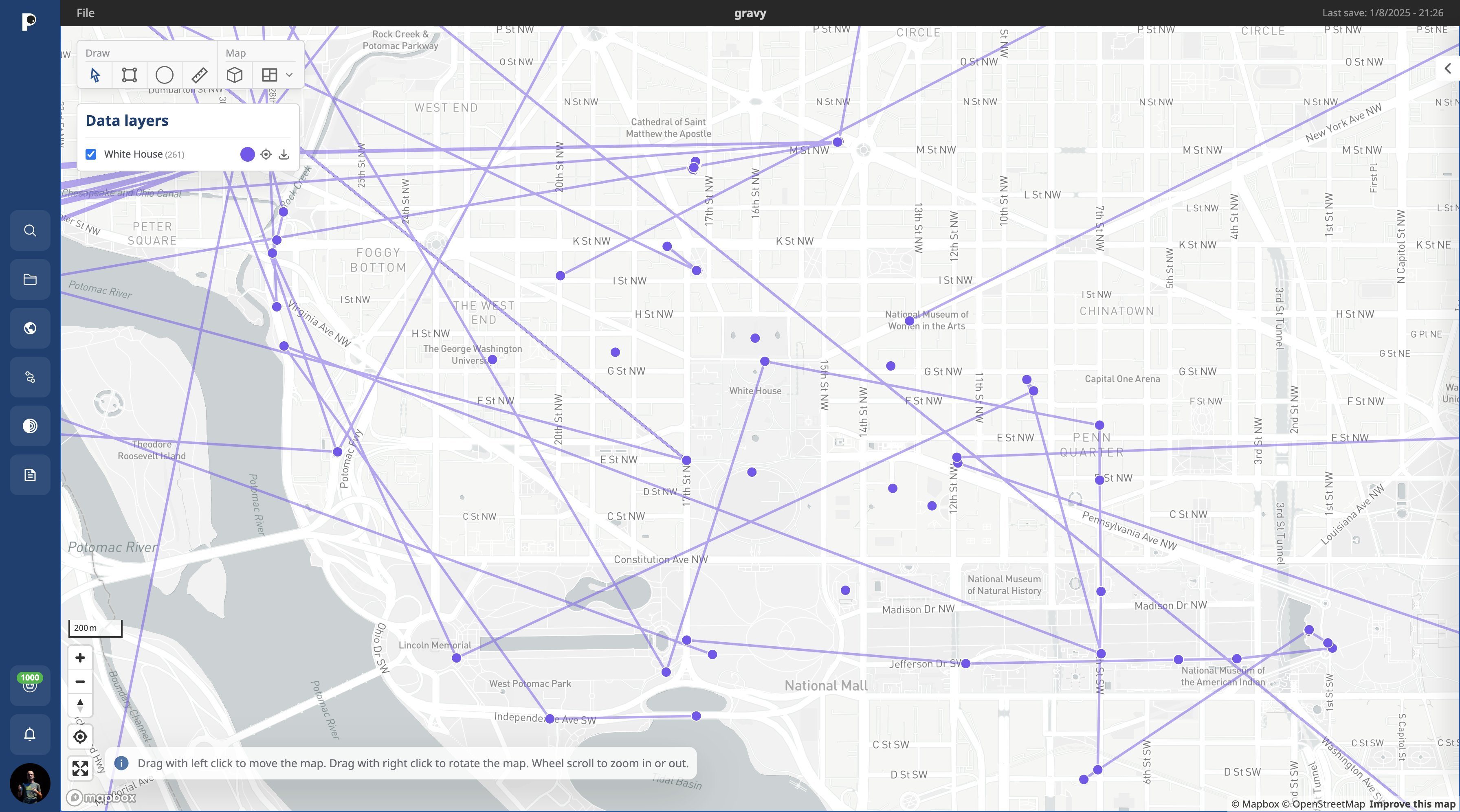

Yang paling tidak menyenangkan tentang hack analitik saus adalah bahwa database yang bocor ditautkan ke IDS iklan: IDFA untuk iOS dan AAID untuk Android perangkat. Dalam banyak kasus, ini memungkinkan untuk melacak pergerakan pengguna dari waktu ke waktu. Di sini, misalnya, adalah peta gerakan semacam itu di sekitar Gedung Putih di Washington, DC (ingat bahwa visualisasi ini hanya menggunakan sampel kecil dari data yang dicuri; database penuh berisi lebih banyak):

Data dalam kebocoran analitik Gravy yang ditautkan ke ID iklan dapat digunakan untuk melacak pergerakan pengguna dari waktu ke waktu. Sumber

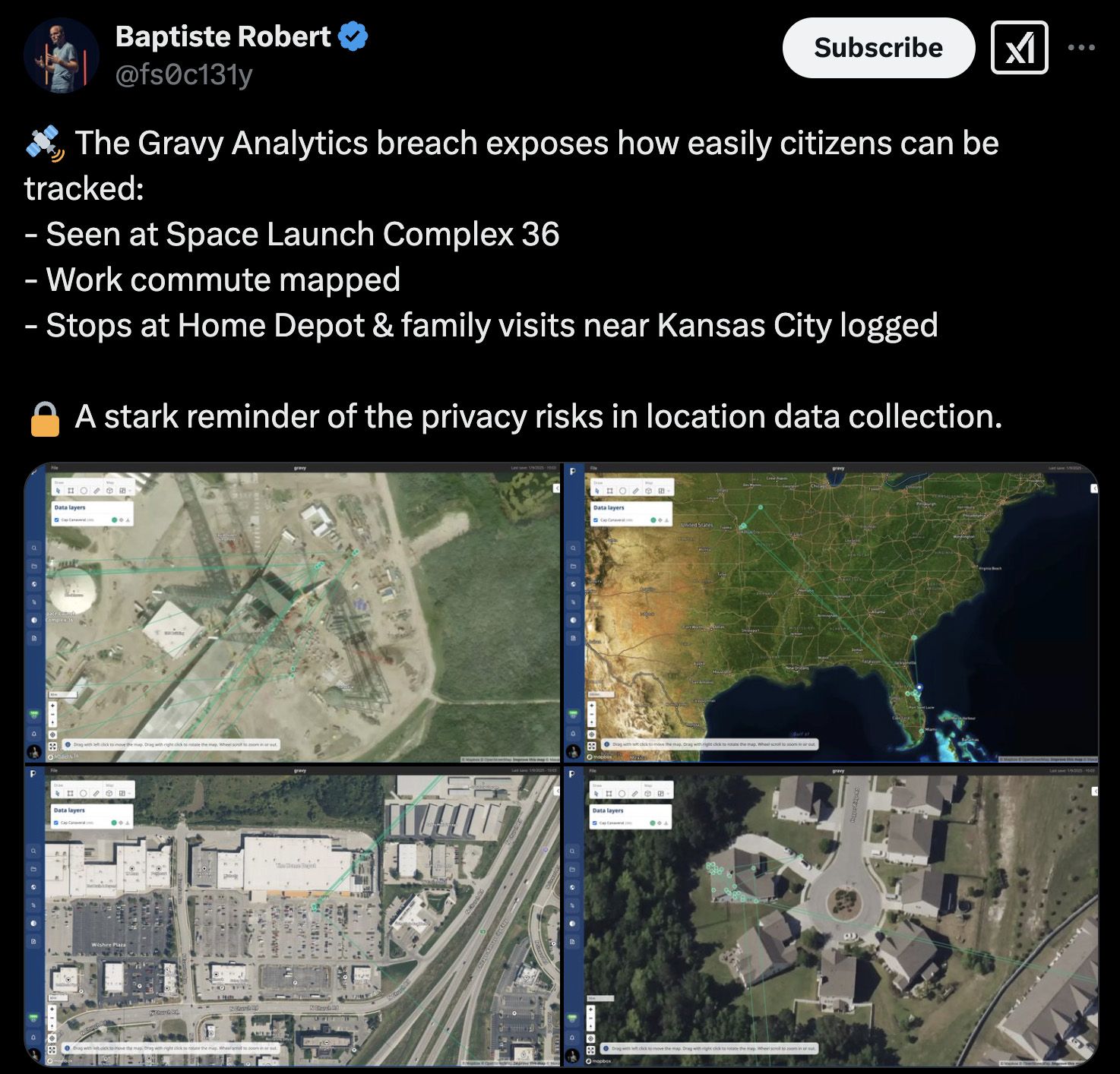

Lebih buruk lagi, beberapa data dapat dideanonim. Misalnya, peneliti dapat melacak pergerakan pengguna yang mengunjungi landasan peluncuran Blue Origin:

Contoh deanonimisasi pengguna menggunakan data lokasi bocor dari analitik saus. Sumber

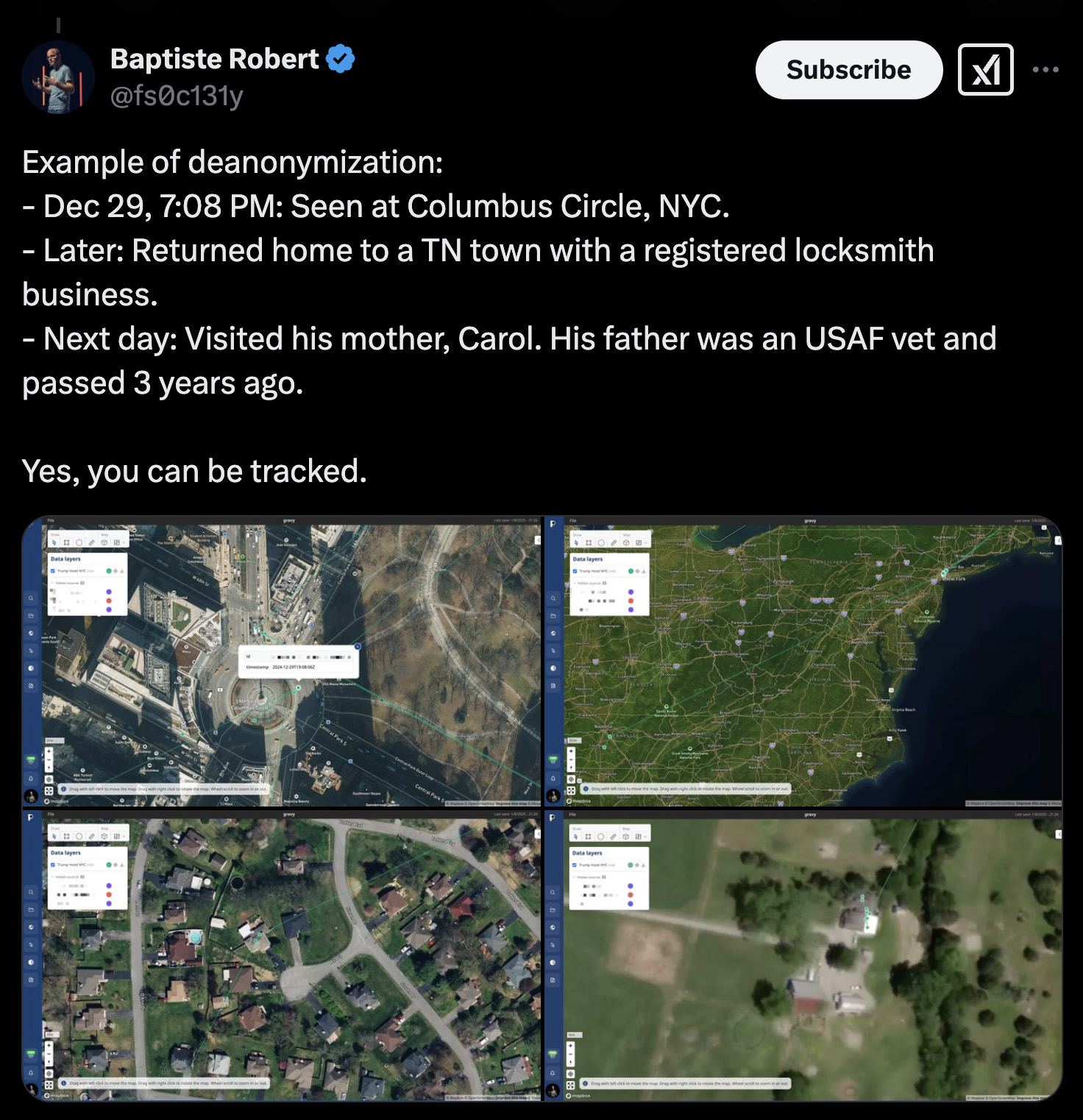

Contoh lain: Peneliti dapat melacak gerakan pengguna dari Landmark Lingkaran Columbus di Manhattan, New York City, ke rumahnya di Tennessee, dan kemudian ke rumah orang tuanya pada hari berikutnya. Berdasarkan hanya pada data Osint, peneliti belajar banyak tentang orang ini, termasuk nama ibu mereka dan fakta bahwa almarhum ayah mereka adalah veteran Angkatan Udara AS.

Contoh lain dari deanonimisasi pengguna menggunakan data lokasi bocor dari analitik saus. Sumber

Pelanggaran data analitik Gravy menunjukkan risiko serius yang terkait dengan industri broker data, dan pialang data lokasi khususnya. Sebagai hasil dari peretasan, sejumlah besar catatan lokasi pengguna yang dikumpulkan oleh aplikasi seluler tumpah ke domain publik.

Data ini memungkinkan untuk melacak pergerakan banyak orang dengan akurasi yang cukup tinggi. Dan meskipun basis data yang bocor tidak berisi pengidentifikasi pribadi langsung seperti nama depan dan belakang, nomor ID, alamat, atau nomor telepon, tautan ke ID iklan dalam banyak kasus dapat menyebabkan deanonimisasi. Jadi, berdasarkan berbagai pengidentifikasi semu, dimungkinkan untuk membangun identitas pengguna, mencari tahu di mana mereka tinggal dan bekerja, serta melacak koneksi sosial mereka.

Bagaimana cara melindungi data lokasi Anda?

Sayangnya, mengumpulkan data lokasi pengguna sekarang merupakan praktik luas sehingga tidak ada jawaban mudah untuk pertanyaan ini. Sayangnya, tidak ada sakelar Anda hanya bisa membubuhi semua perusahaan internet di seluruh dunia memanen data Anda.

Yang mengatakan, Anda setidaknya dapat meminimalkan jumlah informasi tentang lokasi Anda yang jatuh ke tangan broker data. Begini caranya:

- Ketat dengan aplikasi yang meminta akses ke data lokasi. Seringkali, mereka akan bekerja dengan baik tanpa itu – jadi kecuali ada alasan kuat untuk aplikasi untuk mengetahui lokasi Anda, katakan saja tidak.

- Konfigurasikan privasi dengan hati -hati di aplikasi itu benar-benar Butuh geolokasi Anda berfungsi. Misalnya, lihat kami Panduan untuk mengonfigurasi semua aplikasi berjalan paling populer.

- Jangan mengizinkan aplikasi melacak lokasi Anda di latar belakang. Saat memberikan izin, selalu pilih opsi “Only saat menggunakan aplikasi”.

- Hapus aplikasi yang tidak lagi Anda gunakan. Secara umum, cobalah untuk menjaga jumlah aplikasi di ponsel cerdas Anda seminimal mungkin – ini akan mengurangi jumlah pengumpul data potensial di perangkat Anda.

- Jika Anda menggunakan perangkat Apple iOS, iPados, atau TVOS, memilih keluar dari pelacakan aplikasi. Ini akan mencegah data yang dikumpulkan pada Anda menjadi deanonim.

- Jika Anda menggunakan Android, Hapus ID Iklan Perangkat Anda. Jika opsi ini tidak tersedia dalam versi OS Anda, atur ulang ID iklan secara teratur.

- Instal a solusi keamanan yang kuat Mampu memblokir pelacakan iklan pada semua perangkat Anda.

Untuk tips lebih lanjut tentang cara meraih rem pada broker data umum yang mengumpulkan informasi tentang Anda, lihat posting kami Pengiklan Berbagi Data Tentang Anda Dengan … Badan Intelijen.